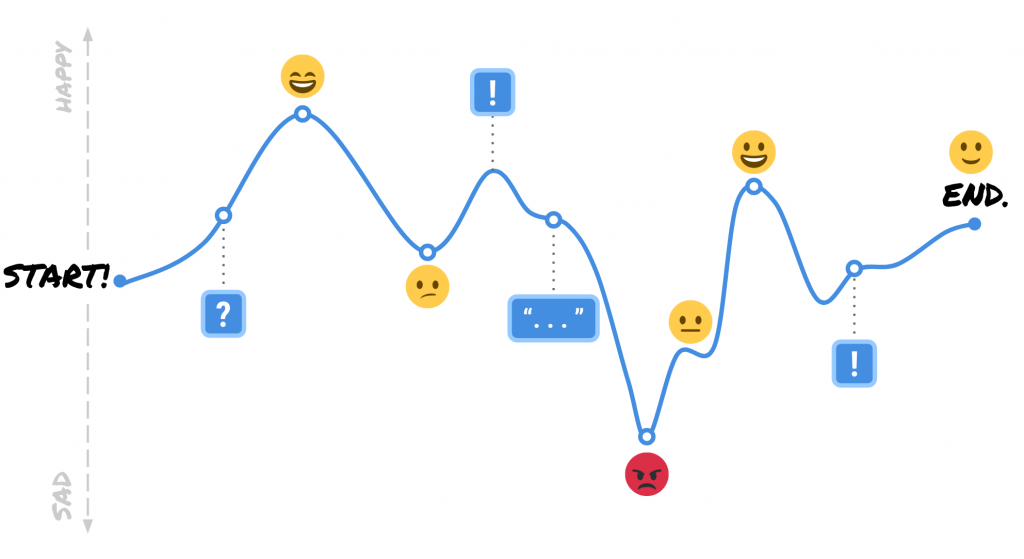

Comunicare per trovare nuovi clienti e vendere di più

Diciamo la verità da subito senza giri di parole, che cosa vuole ogni piccolo imprenditore, libero professionista o piccola e media impresa? FATTURARE! Per farlo cosa serve come l’acqua nel deserto? CLIENTI! E come puoi trovare nuovi clienti in modo costante? COMUNICANDO!

Ogni professionista deve avere ben chiaro in mente che cosa serve al proprio business per rimanere vivo e attivo nel tempo. Possiamo parlare di processi, di funnel, di percorso di acquisizione fino allo svenimento. L’unica cosa che conta è avere ben chiara la strada che porta al risultato che cerchi senza scorciatoie o trucchi da illusionista.

La lista è breve è molto semplice: devi COMUNICARE per avere NUOVI CLIENTI a cui FATTURARE di più di quello che fai ora.

Non è difficile se ci pensi, ma è molto complesso da attuare nella realtà di tutti i giorni. Ci vuole tempo, ci vuole capacità di programmazione, ci vuole voglia di lavorare duro, ci vuole competenza nel creare contenuti validi alla propria realtà e ci vuole soprattutto coraggio. Chi di noi non vorrebbe svegliarsi al mattino e avere dieci nuovi clienti che non aspettano altro che comprare da noi il prodotto o il servizio migliore del mondo (secondo il nostro personale punto di vista)? Si ma poi ti svegli e sai che dovrai rincorrere i tuoi clienti per farti pagare. Ecco questa è la realtà del 100% delle piccole e medie imprese.

Non significa però che debba per forza andare sempre così. Se ci fermiamo e andiamo alla base del problema possiamo capire dove il nostro settore e nello specifico noi stiamo sbagliando. Il primo passo è accettare e ammettere che non stai comunicando. Parlo in generale. Non stai facendo niente per farti conoscere da chi ancora non sa niente di te e dei tuoi prodotti e servizi. Come credi di poter fatturare a queste persone?

Ormai do per scontato che hai un sito istituzionale con una sezione blog o news in cui COSTANTEMENTE e ripeto, costantemente, aggiorni i tuoi followers e i tuoi clienti di tutte le novità che hai o, ancora meglio, di tutte le novità che possono essere utili e interessanti per i tuoi clienti. Ma non basta. Hai una lista profilata dei tuoi clienti o ancora ti affidi alla tua memoria? Devi avere un database di tutti i tuoi clienti attivi e non, in cui registrerai dettagliatamente chi sono, cosa fanno, cosa hanno acquistato da te e perché.

A questo elenco dovrai dare informazioni personalizzate in base al profilo e in base al fatturato che fanno con te. Una volta che li avrai stimolati a dovere vedrai che gli acquisti da questi clienti aumenteranno in modo automatico e senza sforzi da parte del commerciale ma solo grazie alla programmazione del marketing che hai messo in piedi.

Bene ora sei pieno di clienti e non hai più paura di arrivare a fine mese, ma come li mantieni?

Qui la maggior parte delle aziende perde entusiasmo e risultati. Mantenere i clienti è più costoso di quanto si pensi in termini di fatica e immagine. Tutto quello che hai detto e fatto con il marketing DEVE essere confermato da te e dai tuoi collaboratori. Se hai per esempio dichiarato di essere il migliore nel tuo settore a fornire assistenza per lavatrici, cazzo quando un cliente finale ti cerca e ti chiama DEVI essere realmente il miglior fornitore della terra. Vuoi un esempio di cosa devi fare per mantenere questo cliente:

- devi rispondere al massimo entro 3 squilli

- devi sapere chi ti sta chiamando e salutarlo a dovere

- devi avere a portata di mano e/o monitor i dati della sua fornitura

- se gli dici che in due ore lo richiami, lo devi fare nella metà del tempo ossia un’ora

- la colpa di tutto deve sempre essere tua, poi con delicatezza e astuzia gli fai capire bene cosa è successo

Mantenere i clienti è più costoso di quanto si pensi in termini di fatica e soprattutto di immagine

Ora dimmi la verità quante volte tu e i tuoi collaboratori vi siete comportati in questo modo? La prima regola oggi per mantenere un cliente acquisito con tanta fatica investendo soldi e tempo, è quella di rendere l’esperienza di utilizzo tramite i tuoi servizi un’esperienza indimenticabile. Siamo tutti splendidi quando acquistiamo i regali su Amazon o noleggiamo un’auto tramite app, quando però dobbiamo risolvere il problema di un cliente che ci paga per questo abbiamo mille pippe mentali e rimandiamo fino all’ultimo la soluzione.

In quel caso per l’utente finale siamo noi Amazon, siamo noi a dover rispondere il più velocemente possibile e con la soluzione giusta senza che il cliente debba scriverci o chiamarci dieci volte a spese sue.

Per fortuna per essere organizzati come una grande multinazionale non servono investimenti milionari. Il software, la collaborazione in azienda, le buone pratiche di gestione dei clienti risolvono il 90% dei possibili problemi fra te e il tuo business. Prima di tutto però devi cambiare modo di approcciarti ai problemi che i clienti sollevano. Per te non sono problemi ma un’opportunità per dimostrare al tuo cliente che ha scelto il fornitore giusto e anche se deve pagare di più rispetto alla concorrenza il servizio reso è eccellente.

La comunicazione funziona solo quando diventa un vero processo aziendale in cui tutti i componenti sanno cosa l’azienda sta comunicando verso l’esterno. In questo modo chiunque si trovi a contatto con il cliente finale sa cosa e come rafforzare il messaggio.

Se vuoi avere un idea di come aiutare nella pratica la tua comunicazione contattaci e ne parliamo insieme.

Per chi non fosse pratico del mondo Alcatel-Lucent Enterprise facciamo un breve riassunto. ALE è una multinazionale che progetta e sviluppa soluzioni voce e dati per le aziende. Lo fa in tutto il mondo e il parco macchine installato è di gran lunga il primo fra tutti i produttori di sistemi telefonici. Possiamo tranquillamente affermare che ALE è la Apple della telefonia perché come faceva la Apple progetta in casa hardware e software rendendo così i suoi prodotti performanti, sicuri e di facile utilizzo per gli utenti finali senza bisogno di manuali proprio come la grande mela morsicata.

Per chi non fosse pratico del mondo Alcatel-Lucent Enterprise facciamo un breve riassunto. ALE è una multinazionale che progetta e sviluppa soluzioni voce e dati per le aziende. Lo fa in tutto il mondo e il parco macchine installato è di gran lunga il primo fra tutti i produttori di sistemi telefonici. Possiamo tranquillamente affermare che ALE è la Apple della telefonia perché come faceva la Apple progetta in casa hardware e software rendendo così i suoi prodotti performanti, sicuri e di facile utilizzo per gli utenti finali senza bisogno di manuali proprio come la grande mela morsicata.

RAINBOW API collegare un sito direttamente al nostro centralino

RAINBOW API collegare un sito direttamente al nostro centralino

Non voglio addolcire la pillola perché il problema è grave e va gestito subito se non vuoi perdere soldi e vedere i clienti che ti fanno causa per colpa della negligenza con cui gestisci la tua rete.

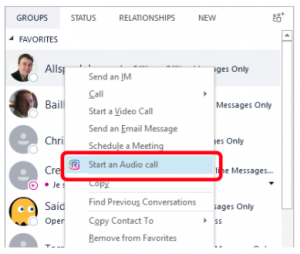

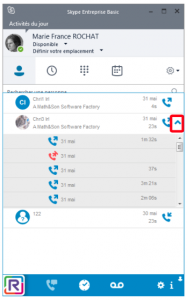

Non voglio addolcire la pillola perché il problema è grave e va gestito subito se non vuoi perdere soldi e vedere i clienti che ti fanno causa per colpa della negligenza con cui gestisci la tua rete. Sempre più aziende di grandi dimensione e soprattutto se gestite da multinazionali americane, hanno negli ultimi anni implementato Skype for Business come applicazione di comunicazione interna e in movimento. Vuoi per la facilità di installazione nei PC Windows vuoi per la scontistica aggressiva che all’inizio è stata applicata, ad oggi nel comparto business MLE (Medium Large Enterprise) un buon 60% si trova bene e usa questa applicazione.

Sempre più aziende di grandi dimensione e soprattutto se gestite da multinazionali americane, hanno negli ultimi anni implementato Skype for Business come applicazione di comunicazione interna e in movimento. Vuoi per la facilità di installazione nei PC Windows vuoi per la scontistica aggressiva che all’inizio è stata applicata, ad oggi nel comparto business MLE (Medium Large Enterprise) un buon 60% si trova bene e usa questa applicazione. Oggi possiamo dare una nuova opportunità ai clienti che usano Skype for Business. Rainbow infatti (l’applicazione di unified communications di alcatel-lucent) si integra tramite un semplice plug-in, da installare sul PC dell’utente, con Skype for Business portandosi dietro tutte le funzionalità di alcatel-lucent e arricchendo il software di Microsoft con le classiche funzioni del centralino telefonico rendendo S4B l’unico sistema di comunicazione aziendale.

Oggi possiamo dare una nuova opportunità ai clienti che usano Skype for Business. Rainbow infatti (l’applicazione di unified communications di alcatel-lucent) si integra tramite un semplice plug-in, da installare sul PC dell’utente, con Skype for Business portandosi dietro tutte le funzionalità di alcatel-lucent e arricchendo il software di Microsoft con le classiche funzioni del centralino telefonico rendendo S4B l’unico sistema di comunicazione aziendale. Quando un ospite, un cliente o fornitore, viene in azienda una delle prime richieste è sempre l’accesso alla rete WiFI. Non significa che deve chattare su Facebook o guardare i video suggeriti da youtube, ma che ha la necessità, come tutti, di rimanere in contatto con il mondo e magari con la propria azienda.

Quando un ospite, un cliente o fornitore, viene in azienda una delle prime richieste è sempre l’accesso alla rete WiFI. Non significa che deve chattare su Facebook o guardare i video suggeriti da youtube, ma che ha la necessità, come tutti, di rimanere in contatto con il mondo e magari con la propria azienda. Lo smart working è un tema caldo in questo periodo. Marketing, moda o semplice curiosità, molte aziende si stanno informando su cosa sia, come si possa gestire una realtà che applica questa metodologia e se è effettivamente efficace per il fatturato annuale o no. Quello che possiamo dire è che ci sono ambiti in cui è molto utile e ambiti in cui è impossibile applicare metodologie di smart working anzi in caso si voglia forzare la mano il fatturato e il business subiranno un calo fisiologico.

Lo smart working è un tema caldo in questo periodo. Marketing, moda o semplice curiosità, molte aziende si stanno informando su cosa sia, come si possa gestire una realtà che applica questa metodologia e se è effettivamente efficace per il fatturato annuale o no. Quello che possiamo dire è che ci sono ambiti in cui è molto utile e ambiti in cui è impossibile applicare metodologie di smart working anzi in caso si voglia forzare la mano il fatturato e il business subiranno un calo fisiologico. Qualunque amministratore di rete o sistemista oggi ha a che fare con la configurazione delle

Qualunque amministratore di rete o sistemista oggi ha a che fare con la configurazione delle  Il mondo del lavoro non è mai stato così lontano da quello della vita privata come negli ultimi anni proprio a causa dell’esplosione della tecnologia mobile e di Internet e la sua copertura 4G. Come dicono in tanti usiamo più tecnologia per motivi privati come una cena fra amici, un weekend al mare o una partita di calcetto che per organizzare una riunione di lavoro con il nostro fornitore o ancora peggio con un nostro cliente.

Il mondo del lavoro non è mai stato così lontano da quello della vita privata come negli ultimi anni proprio a causa dell’esplosione della tecnologia mobile e di Internet e la sua copertura 4G. Come dicono in tanti usiamo più tecnologia per motivi privati come una cena fra amici, un weekend al mare o una partita di calcetto che per organizzare una riunione di lavoro con il nostro fornitore o ancora peggio con un nostro cliente. Per comunicare oggi basta un computer o uno smartphone e, che sia una conversazione di lavoro o privata possiamo essere raggiungibili in tutti i modi che vogliamo. Il VoIP è ad oggi la tecnologia più usata nelle comunicazioni anche quando non sappiamo di farlo. Tutte le applicazioni che permettono di fare una chiamata audio o video dai nostri cellulari, smartphone e PC utilizzano una tecnologia VoIP. I maggiori operatori hanno iniziato a vendere nelle aziende le nuove linee VoIP ISDN o analogiche sfruttando la banda internet delle connessioni FTTC e FTTH (fibra all’armadio e fibra in casa).

Per comunicare oggi basta un computer o uno smartphone e, che sia una conversazione di lavoro o privata possiamo essere raggiungibili in tutti i modi che vogliamo. Il VoIP è ad oggi la tecnologia più usata nelle comunicazioni anche quando non sappiamo di farlo. Tutte le applicazioni che permettono di fare una chiamata audio o video dai nostri cellulari, smartphone e PC utilizzano una tecnologia VoIP. I maggiori operatori hanno iniziato a vendere nelle aziende le nuove linee VoIP ISDN o analogiche sfruttando la banda internet delle connessioni FTTC e FTTH (fibra all’armadio e fibra in casa).